INTRODUCCIÓN

El sector eléctrico está evolucionando con la implementación de las tecnologías de la información y comunicaciones (TIC) respondiendo al crecimiento y uso de fuentes de energía renovables, gestionando de manera responsable la generación, transporte, distribución y consumo [1].

Los requerimientos para medición inteligente del consumo eléctrico son bajas velocidades de transmisión con tasas de transferencia entre 20 kbps a 250 kbps y distancias de cobertura con un rango entre 10 m a 150 m, con sensores cuyos transceptores sean de muy bajo consumo energético[2].

El sector eléctrico presta un servicio que crece con unas tasas similares a las de la población, lo cual hace que el control de la información sea más complejo a medida que se incrementan los usuarios. Esto ha ocasionado, de acuerdo con PrimeStone, empresa desarrolladora de software para la gestión de la medición inteligente de energía, que los sistemas de medición inteligente se conviertan en herramientas vitales para el control y la administración de la energía, lo que se traduce en buenas prácticas para el uso eficiente de la misma [3].

Se espera que el despliegue mundial de medidores inteligentes supere los 800 millones para el año 2020. Varias zonas geográficas como América del Norte y Europa, ya han alcanzado una parte significativa de sus objetivos. Mientras que los servicios públicos pueden obtener beneficios sustanciales de los medidores inteligentes y las plataformas asociadas, en el Grupo de Trabajo de Seguridad Cibernética de GSGF han identificado algunas preocupaciones desde el punto de vista de seguridad, tales como el riesgo de fraude o la invasión a la privacidad [4].

Para empezar, hay un riesgo de fraude generalizado, un fallo de seguridad puede llevar a manipular las lecturas del contador produciendo la pérdida de ingresos importantes para la compañía que gestiona los contadores. Otra posibilidad es la manipulación del interruptor de conexión y desconexión remota, pudiendo desactivar la alimentación de millones de hogares. Hay que tomar en cuenta la recolección de datos: un medidor inteligente interactúa directamente con el usuario final y es quizás el componente más importante en la red del sistema inteligente desde el punto de vista de privacidad [5].

Por otra parte, no hay un modelo de medición estándar o única que se considere a nivel mundial. Cada país tiene sus propios modelos, lo que hace que sea difícil garantizar la seguridad. Hay países en los que los operadores de redes de distribución son dueños de los contadores, otros en los que los proveedores son los propietarios [6][7].

COMUNICACIONES INALÁMBRICAS

Una NAN (Neighborhood Area Network), es una red de comunicación que a diferencia de las redes LAN (Local Área Network), en las que los dispositivos están en el mismo segmento de red y comparten el mismo dominio de difusión, los dispositivos en una NAN pueden pertenecer a diferentes infraestructuras de red propietarias. Entonces, aunque dos dispositivos están geográficamente cerca, la ruta de comunicación entre ellos puede atravesar una larga distancia, pasando de una LAN, a través de Internet y a otra LAN [8].

Una de las tecnologías utilizadas es ZigBee radios pequeños, de baja potencia y bajo costo. Se basa en el estándar IEEE 802.15.4 para la red de área personal [8]. En la actualidad, la tecnología ZigBee utiliza principalmente la frecuencia 2.4 GHz en la banda de frecuencia ISM [9].

La arquitectura general de ZigBee está compuesta por un conjunto de capas, cada una ofrece un nuevo conjunto de servicios. La topología ZigBee más popular es la comunicación punto a punto, baja potencia y enrutamiento flexible. Si el enlace falla, proporciona la opción de recuperación a la red y básicamente la AODV es el protocolo de enrutamiento utilizado para enviar los datos desde un nodo a otro, es un protocolo reactivo usado en la red ZigBee [9].

El proceso de simulación se realiza en base a tres escenarios utilizando el modelador Matlab R2015a. En estos tres escenarios, se considera la posible combinación de topologías de estrella, árbol y malla y cada escenario tiene dos coordinadores fijos de Zigbee. La red en cada escenario contiene un número igual de nodos de sensores fijos y móviles, y se evalúa el rendimiento de estos esquemas de enrutamiento híbridos en diferentes configuraciones de red [9].

El medidor inteligente es un elemento clave en las redes inteligentes, ya que proporciona información exacta en tiempo real a los consumidores informando la cantidad de energía que están utilizando para que puedan controlar su consumo. La industria de la energía tiene gran expectativa en esto debido a que tiene grandes ventajas en la precisión y la mejora de los procesos de lectura y control de los medidores en línea; sin embargo, los beneficios de los medidores inteligentes se ven contrarrestados por la necesidad de implementar sistemas de seguridad cibernética [11].

Una red inteligente está conformada por dispositivos y medidores inteligentes de la red eléctrica, sistemas y redes de telecomunicaciones, para su conexión, y aplicaciones de software para el control, la captura, la gestión y la explotación de la información de la medición y la operación. Los beneficios de estas redes son tener el control permanente y en línea de la red, información oportuna de las variables del sistema y las medidas del servicio, y una mejor vigilancia de la red. Todo ello permite reducir las pérdidas de energía y detectar fallas de forma temprana, para una intervención oportuna. Aunque se ha avanzado en este tipo de redes en el segmento industrial y comercial, a nivel residencial la implementación ha sido más lenta debido a los costos asociados a la infraestructura [6].

Debido a que las redes inteligentes incluyen redes de diversas tecnologías de la información, telecomunicaciones y sectores de la energía, es necesario garantizar que un fallo de seguridad en una red no comprometa a otros sistemas interconectados. Al comprometerse la seguridad en una parte de la red podría afectar la disponibilidad y confiabilidad de la red eléctrica completa. Además, la información dentro de cada sistema específico también necesita ser protegida. La seguridad incluye la confidencialidad, integridad y disponibilidad en todos los sistemas relacionados. Los dispositivos y aplicaciones de cada dominio son los puntos extremos de la red. Ejemplos de aplicaciones y dispositivos en el dominio del cliente incluyen medidores inteligentes, electrodomésticos, termostatos, almacenamiento de energía, vehículos eléctricos, y la generación distribuida [13].

Tres funcionalidades fundamentales son deseables para la infraestructura de comunicaciones de la red inteligente: detección, transmisión y control, en donde, muchas de las tecnologías actualmente usadas para otras aplicaciones como redes inalámbricas, protocolos de seguridad, redes de sensores, etc. serán adaptadas a las redes inteligentes, lo indicado tiene grandes ventajas, pues son tecnologías que ya han sido probadas en otras áreas industriales [3].

La red inteligente se concibe normalmente en un ámbito geográfico de dimensiones considerables. Por lo tanto, la infraestructura de comunicaciones de la red inteligente tiene que cubrir toda la región con la intención de conectar un gran conjunto de nodos. En consecuencia, la infraestructura de comunicaciones está prevista para ser una estructura multicapa que se extiende a través de toda la red inteligente desde la red de área para el hogar (HAN) a la red de área de vecindario, hasta la red de área extendida (WAN). En particular, las redes HAN se comunican con diversos dispositivos inteligentes para ofrecer mejoras en la gestión de la eficiencia energética y respuesta a la demanda. Las redes NANs conectan diversas HANs a puntos de acceso locales. La red WAN provee enlaces de comunicación entre los NANs y los sistemas de servicios públicos para transferir información [14].

La red de NAN es una red de comunicación lógica que suele situarse en la parte superior de infraestructuras de redes ya existentes, centrándose en la comunicación de dispositivos inalámbricos situados en las proximidades. La diferencia de estas redes con las LAN es que los dispositivos de una NAN pueden pertenecer a diferentes redes lo que conlleva a poder contar con diferentes propietarios. El concepto NAN se fundamenta en servicios basados en la localización de los dispositivos móviles (LBS), al hacer uso de la posición geográfica de estos elementos proporciona a los usuarios información específica de su ubicación, todo ello limitado por una cierta proximidad [10]. La Red de búsqueda NAN tiene sus raíces en la (NFC), que se basa en la identificación por radio frecuencia (RFID). La RFID permite al usuario enviar ondas de radio a través de una etiqueta electrónica de identificación pasiva por la que recibe una autentificación y un rastreo.

En una red ZigBee pueden haber hasta 254 nodos, no obstante, según la agrupación que se haga, se pueden crear hasta 255 conjuntos/clusters de nodos con lo cual se puede llegar a disponer de 64770 nodos, por lo que existe la posibilidad de utilizar varias topologías de red: en estrella, en malla o en grupos de árboles.

En las redes NAN se permite un encaminamiento o enrutamiento de saltos múltiples, también conocido como multi-hop, que permite que estas redes abarquen una gran superficie.

Las redes inalámbricas de área local WLAN son redes que cubren distancias de 10 a 100m e índice de transmisión de datos de hasta 11Mbps, siendo las computadoras personales en particular.

Uno de los principios de WLAN, es un sistema de comunicación que transmite y recibe datos utilizando ondas electromagnéticas, siendo también posible con luces infrarrojos, en lugar del par trenzado, coaxial o fibra óptica utilizado en las LAN convencionales y que proporcionan conectividad inalámbrica de igual a igual dentro de un área de cobertura. WLAN seta dentro de los estándares desarrollados por el IEEE, para las redes locales inalámbricas.

A continuación, se especifica las características técnicas de las tecnologías inalámbricas, en el cual se especifica el espectro, tasa, cobertura, y la aplicación.

La Tabla 1 muestra las características técnicas de cada tecnología inalámbrica usada en medición inteligente.

La Tabla 2 muestra las características técnicas de las tecnologías inalámbricas utilizadas en la medición inteligente, el cual fue el tema de investigación.

Las características técnicas de las tecnologías implementadas en el documento de investigación, es una recopilación de diferentes autores, la cual se obtuvo después de una investigación detallada. La misma que son aplicadas mediante los estándares, como son IEEE 802.15.4 y IEEE 802.11b.

PLANTEAMIENTO DEL PROBLEMA

La optimización en un modelo de capacidad, cobertura y propagación constituyen la base fundamental de nuestro estudio, determinándose así los parámetros necesarios para elaborar un modelamiento matemático enfocado en la optimización de las distancias mínimas, para lo cual debemos calcular las distancias de los N usuarios y poder encontrar las distancias mínimas con sus respectivas perdidas en espacio libre, ya que en un sistema de comunicación, la pérdida de espacio libre se considera la atenuación sufrida por las ondas electromagnéticas en su camino desde el transmisor al receptor, esto significa que el transmisor envía la señal con una cierta intensidad y el receptor recibe con una menor intensidad. Entre ellos debe existir un dispositivo inteligente, una estación base, que permita recopilar los datos de los medidores inteligentes, de ahí que se plantea la formulación del problema que debe ser resuelto.

El algoritmo que se plantea es considerado como la solución al problema de optimización en distancias mínimas y perdidas de espacio libre (FSL). Por lo tanto, el tipo de función objetivo y las restricciones deben cumplir con las características de optimización. Para el problema planteado se considera un conjunto de N usuarios, utilizando una comunicación (inalámbrica) de una estación base AP, hasta llegar a una optimización desde la distancia mínima de cada nodo y su promedio de pérdidas de espacio libre (SLF), se debe recordar que tiene restricciones con las variables de capacidad y perdidas de espacio libre que deben ser consideradas en la programación de la curva logarítmica.

Los nodos se conectan a una estación base solamente cuando están dentro del área de cobertura de radio y se escoja la capacidad o número de enlaces de los N usuarios. Se indica que el radio de cobertura será de mayor o menor, según sea el objetivo para cubrir una zona de población determinada. Los enlaces entre radio base se las realizará con un enlace de la longitud que corresponde a la distancia euclidiana di, j, entre la base AP y cada uno de sus usuarios. De esta manera, para nuestro caso, el mínimo costo para implementar una radio base se considera la optimización del costo asociado a la implementación de la red, mediante la minimización del número y ubicación del radio bases.

De esta manera el problema de optimización puede ser expresado de la siguiente manera:

La ecuación (1) considera la minimización de los números de puntos candidatos que sean activos, para ello la ecuación que considera a los puntos activos, definiendo una función objetivo. La ecuación (2) es la restricción que permite individualizar a cada usuario uj, se define adicionalmente a la cantidad Yj∈ {0,1}, por lo tanto se indica que el usuario es cubierto por lo menos por un sitio candidato considerando la relación entre la condición de los sitios activos y la cobertura de los usuarios. La ecuación (3) es la restricción para indicar que se cubra el 90% de los usuarios, por lo que se debe agregar otra restricción que cuente el porcentaje de usuarios cubiertos.

El modelo incluye el cálculo de la distancia euclidiana para obtener los enlaces entre cada distancia empezando por las distancias mínimas de los N usuarios donde las restricciones fundamentales deben enlazar la cobertura y pérdidas. El espacio libre y las variables serán las restricciones que deben cumplirse al mismo tiempo, cuyo algoritmo debe calcular los enlaces del AP con los nodos usuarios.

Algoritmo: Planificación óptima para comunicaciones en medición inteligente

Step 1:

Input: set n of number of nodes.

set 𝑑 𝑠 of max distance of nodes

set 𝐺 𝑥𝑦 of location gateway

set 𝑤 of max number of jumps.

set 𝑚 of number of nodes in cluster

set 𝑁ℎ𝑜𝑝 of vector of coordinates in y

set 𝑇 of bandwidth of technology

set 𝑆 𝑇 of size of frame by technology

set Cc of channel capacity

Step 2:

for i = 1: N

𝑥 𝑖 = rand (1, 1)

𝑦 𝑖 = rand (1, 1)

𝑁 𝑥𝑦 = ( 𝑥 𝑖 , 𝑦 𝑖 )

end For

Step 3:

Calculate 𝑑𝑖𝑠𝑡 𝑖,𝑗 using (1)

Calculate 𝑙=𝑙𝑒𝑛𝑔𝑡ℎ ( 𝑥 𝑠 )

Step 4:

While 𝑤≤𝑚 && 𝑁ℎ𝑜𝑝≤𝑤 do

Delaunay ( 𝑥 𝑠 , 𝑦 𝑠 )

for k = 1:N

[costs,paths] = dijkstra( 𝐺 𝑥𝑦 , 𝑥 𝑠 𝑦 𝑠 ,k,N+1)

If costs < 𝑑 𝑠 && paths > 2

Node ∈ network

end if

end For

Step 5:

return step 3

Step 6:

for ii = 1:m

Cc= ( 𝑆 𝑇 /𝑻) + Cc

end For

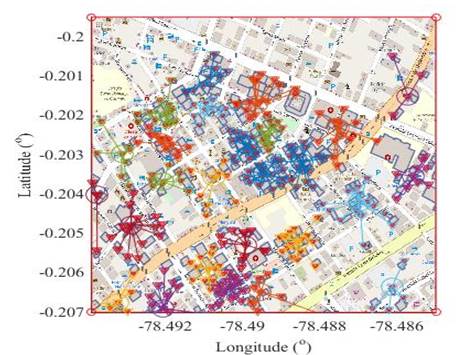

Área georreferenciada aleatoria. Para determinar las coordenadas del área a ser determinada se utiliza la aplicación libre “Openstreetmap”. Estas coordenadas de latitud y longitud son ingresadas en el programa, mediante la simulación se procede a determinar la ubicación de la antena, la distancia entre la antena y el usuario, las perdidas en el espacio libre, el tiempo, coordenada de los usuarios, y las distancias de los Ap-usuarios.

En la Fig. 1, se pueden observar los centros de cada uno de los círculos, los cuales corresponden al clúster, el número de antenas o concentradores de datos que se desea instalar, las distancias de los usuarios y la mayor densidad.

Aquí es donde se utiliza el algoritmo kmedoids, que es un algoritmo de agrupamiento, el cual va iterando hasta sacar un resultado más óptimo.

Kmedoids es un buen algoritmo de clusterización, ya que de acuerdo al número de usuarios, calcula automáticamente donde ubicar los centros de datos o las antenas y las distancias que debe cumplir.

En la Fig. 3 se observa el número de usuarios que utilizan el mismo centro de datos de acuerdo a su ubicación.

De acuerdo a los resultados obtenidos en la simulación, el óptimo es el centro de datos, en este caso es el cluster 2 y posee 24 usuarios siendo en cluster con más usuarios, el cluster 13 posee 4 usuarios siendo el menos denso.

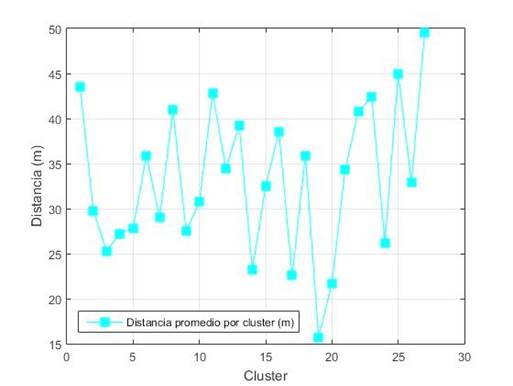

En la Fig. 4 se observan las distancias promedio por clúster, el promedio de distancias se obtiene de la siguiente manera: para el clúster uno, se realiza la ubicación de todos los nodos que pertenezcan al clúster uno y se promedian las distancias, ya que no se debe graficar las n graficas porque no es necesario, por esa razón se saca un promedio de distancias y a la vez se sacan las perdidas.

Para demostrar las pérdidas, en la Fig. 5 se muestran las pérdidas que están en función de las distancias, entre mayor distancia tenga mayor serán las perdidas.

En la Fig. 5 se muestran los resultados promedio por clúster en medidas de decibeles, perdidas en el espacio libre por usuario almacenando en el Ap-Usuario. La atenuación en espacio libre es directamente proporcional al cuadrado de la distancia y la frecuencia, por lo tanto la pérdida por espacio libre está representada. La mayor parte de la atenuación total causada por efectos de propagación de la onda, superiores a 85dB, que cambia la sensibilidad, define la existencia de perdidas mayores a 85 dB, lo que implica agrega un clúster y nuevamente se debe realizar el análisis. Adicionalmente se puede observar cómo se comportan las perdidas en función de la distancia, por el simple hecho de transmitir por la misma señal y atravesar entre el usuario y el AP.

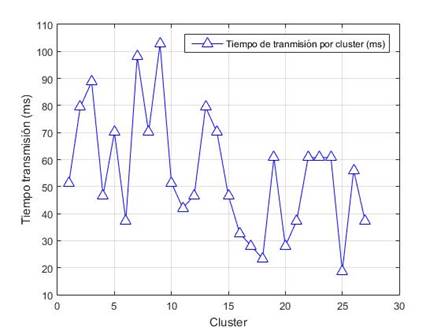

En la Fig. 6, se puede observar el tiempo de transmisión por clúster. Esta grafica representa la cantidad de usuarios y el tiempo de transmisión que van a estar enlazados a los clúster, la medida de transmisión está en milisegundos.

Para que la transmisión sea exitosa entre todas ellas, se emplean los clúster, que son los sistemas que se conectan a varias redes, se encargan de dirigir la información por el camino adecuado.

El uso del enlace, cuyo largo de información es 146 bytes, pasa bits multiplicando por 8 y dividiendo para 1000, para de esa manera obtener la señal en kbytes.

La tasa de transferencia es de 250 kbps, por lo que el tiempo de transmisión es el largo de data Kb sobre la tasa de transferencia. De esa manera se determina el tiempo que se va a demorar por cada cluster, que el usuario envié la información.

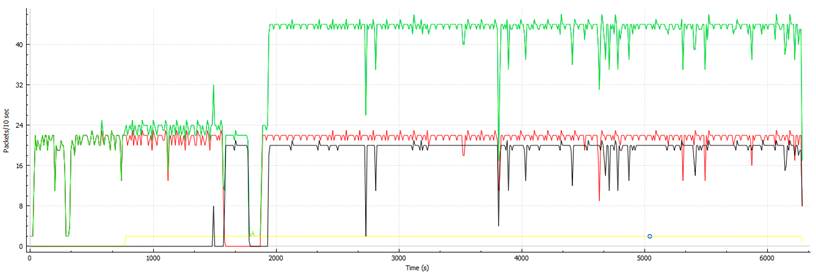

Posteriormente al análisis de paquetes de datos de cada usuario se realiza el tráfico de datos en el software Wireshark, que se puede observar los respectivos resultados en la Fig.7, donde la información recolectada esta almacenada en el concentrador que posteriormente será enviada a una estación base.

CONCLUSIONES

Los algoritmos planteados demuestran la posibilidad de optimizar el uso de los canales de radio comunicación en redes celulares mediante una estrategia de ubicación de radio bases en función de capacidad y cobertura.

La asignación de tiempos para envío de información desde los medidores inteligentes optimiza el uso de los canales de radio subutilizados.

La investigación demuestra que es posible utilizar las tecnologías celulares relegadas para la transmisión de datos desde los medidores inteligentes a los centros de gestión de información demostrando que no existe impacto en la capacidad del sistema celular debido a que los datos pueden ser transmitidos mediante mensajes cortos de texto SMS.

Futuros trabajos, plantearán un análisis para optimizar los datos que se transmiten desde los medidores a los centros de gestión utilizando técnicas de censado comprimido para minimizar el volumen de información transmitida y almacenada.